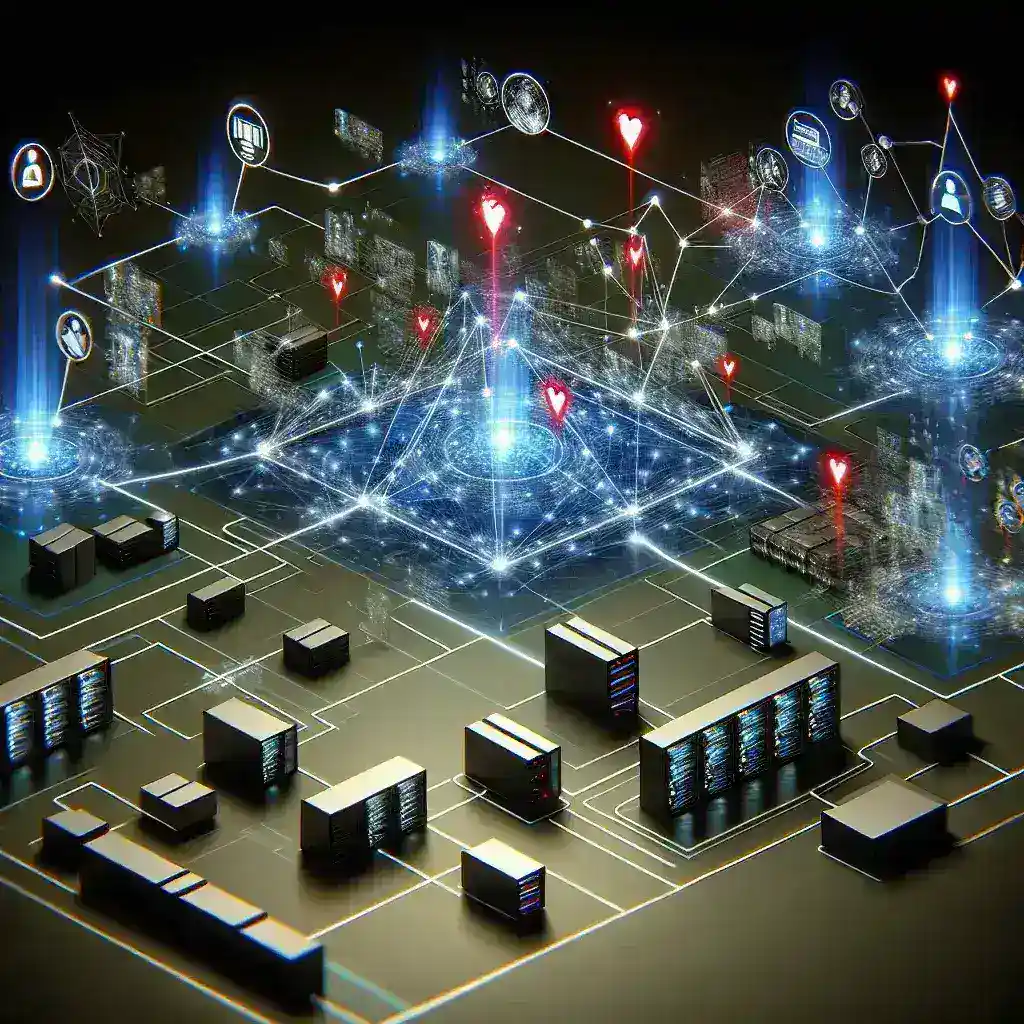

Manter a segurança da rede é fundamental para qualquer organização que deseja proteger seus dados e garantir a continuidade dos negócios. Atividades incomuns na rede podem indicar possíveis ameaças, como ataques cibernéticos, acessos não autorizados ou comportamentos anômalos que exigem atenção imediata. Neste artigo, abordaremos estratégias eficazes para monitorar sua rede em busca de atividades incomuns, destacando as melhores práticas e ferramentas disponíveis no mercado.

1. A Importância do Monitoramento de Rede

O monitoramento de rede é essencial para identificar e responder rapidamente a incidentes de segurança. Ele permite que administradores de rede visualizem o tráfego em tempo real, detectem padrões suspeitos e tomem medidas preventivas antes que ameaças se tornem críticas. Além disso, um monitoramento eficaz ajuda na conformidade com regulamentações de segurança e na manutenção da integridade dos sistemas de TI.

2. Identificando Atividades Incomuns

Detectar atividades incomuns envolve a análise de diversos parâmetros da rede, como tráfego de dados, uso de largura de banda, acessos a recursos específicos e comportamento dos usuários. Algumas atividades que podem ser consideradas incomuns incluem:

- Tráfego de dados anormalmente alto fora do horário de expediente.

- Tentativas de login de locais geográficos inesperados.

- Transferências de arquivos sensíveis sem autorização.

- Comunicações com endereços IP desconhecidos ou suspeitos.

3. Ferramentas de Monitoramento de Rede

Existem diversas ferramentas disponíveis no mercado que auxiliam no monitoramento de rede. A escolha da ferramenta adequada depende das necessidades específicas de cada organização. Algumas das mais populares incluem:

3.1. Wireshark

O Wireshark é uma ferramenta de código aberto que permite a análise detalhada do tráfego de rede. É útil para identificar pacotes suspeitos e entender o comportamento dos dados que trafegam na rede.

3.2. Nagios

Nagios é uma solução robusta para monitoramento de infraestrutura de TI. Ele permite a vigilância contínua de servidores, dispositivos de rede e serviços, além de oferecer alertas em tempo real sobre possíveis problemas.

3.3. SolarWinds Network Performance Monitor

O SolarWinds NPM é uma ferramenta paga que oferece um painel abrangente para monitoramento de desempenho de rede. Ele possui recursos avançados de detecção de anomalias e integração com outras soluções de gerenciamento de TI.

4. Melhores Práticas para Monitoramento de Rede

Além de escolher as ferramentas certas, seguir algumas melhores práticas pode otimizar o processo de monitoramento:

- Definição de Baselines: Estabeleça padrões de comportamento da rede para identificar desvios que possam indicar problemas.

- Configuração de Alertas: Configure alertas para atividades que excedam determinados limiares ou que se encaixem em padrões suspeitos.

- Segmentação de Rede: Divida a rede em segmentos para facilitar a identificação de onde está ocorrendo a atividade incomum.

- Atualização Contínua: Mantenha as ferramentas e sistemas de monitoramento atualizados para proteger contra novas ameaças.

5. Configuração de Alertas e Notificações

Configurar alertas eficazes é crucial para garantir que atividades incomuns sejam detectadas e tratadas prontamente. Alguns pontos a considerar na configuração de alertas incluem:

- Relevância: Defina alertas para eventos que realmente possam representar uma ameaça.

- Prioridade: Classifique os alertas por nível de severidade para que os mais críticos sejam tratados primeiro.

- Automação: Utilize sistemas que possam automatizar respostas a certas atividades, reduzindo o tempo de reação.

6. Análise e Resposta a Incidentes

Após a detecção de uma atividade incomum, é necessário realizar uma análise detalhada para determinar a natureza e o impacto da ameaça. A resposta deve incluir medidas como isolamento de sistemas afetados, remoção de malware, bloqueio de endereços IP suspeitos e comunicação com equipes de segurança. Documentar cada incidente também é importante para melhorar os processos de segurança e prevenir ocorrências futuras.

7. Conclusão

Monitorar a rede em busca de atividades incomuns é uma prática indispensável para proteger os ativos de uma organização contra ameaças cibernéticas. Com a combinação adequada de ferramentas, melhores práticas e uma resposta eficaz a incidentes, é possível manter a segurança e a integridade da infraestrutura de TI. Invista em soluções de monitoramento robustas e eduque sua equipe sobre a importância de uma vigilância contínua para garantir uma defesa sólida contra as constantes evoluções das ameaças digitais.